知识点

1、发送登录请求 账号 密码

2、接受账号密码

3、判断账号密码的准确性

正确 成功登录->跳转成功页面

错误 失败登录->重新登陆

后台管理系统有多个文件页面,为了方便验证,一般会选用cookie或session进行验证

cookie:身份验证 存储到客户端浏览器内

cookie安全:cookie修改 伪造 盗取

session:身份验证 存储到服务器服务器内

session安全:会话劫持(session劫持)

①后台验证-登录用户逻辑安全

②后台验证-cookie&session

③后台验证-验证码&万能密码等

案例

登录页面代码实现-cookie&session安全

login.php

<form action="" method="post">

账号:<input type="text" name="user">

密码:<input type="password" name="pass">

<input type="submit" value="提交">

</form>

<?php

include('config/conn.php')

header("Content-type: text/html; charset=utf-8");

$username=$_POST['user'];

$password=md5($_POST['pass']);

$sql="select * from sy_adminuser where username='$username' and password='$password'";

$result=mysql_query($sql,$conn)

if(mysql_num_rows($result)){

echo '成功!'

header("Location: admin/add_news.php");

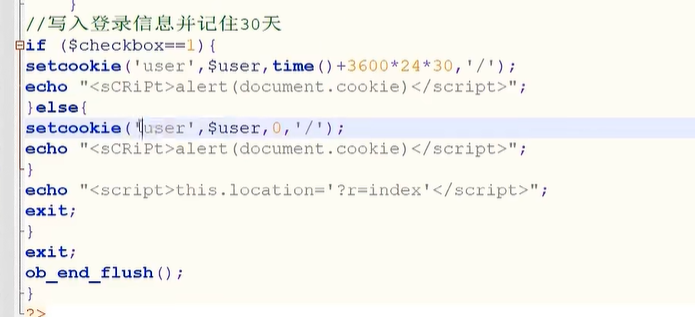

setcookie('user',$username); //cookie验证

}else{

echo '失败!'

header("Location: login.php");

}

?>

<?php

while($row=mysql_fetch_array($result)){

session_start();//创建一个会话

$_SESSION['user']=$row['username']; //session验证,将查询结果的数据进行赋值

header("Location: admin/add_news.php");

}

?>

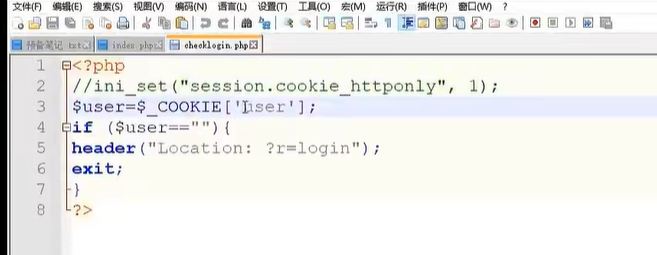

login_check.php

<?php

header("Content-type: text/html; charset=utf-8");

//先验证登录,才进行代码的操作

//1、cookie验证

$user=$_COOKIE['user'];

if($user == 'admin'){ //这里存在cookie修改漏洞

echo '这里就是后台的文章添加页面!';

}else{

echo '你妹的,不能进入!';

}

//2、session验证

if($_SESSION['user']='admin'){

echo '你是管理员!';

}else{

echo '你不是管理员!';

}

add_news.php

<?php

headder( "Content-type: text/html; charset=utf-8");

include("../config/login_check.php");

?>

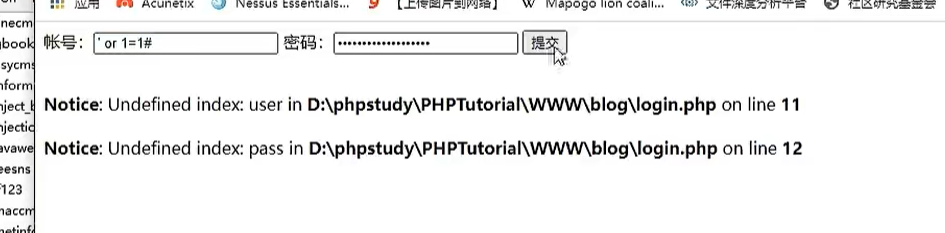

代码缺陷:在登陆的时候没有验证码,这样可以进行爆破攻击。

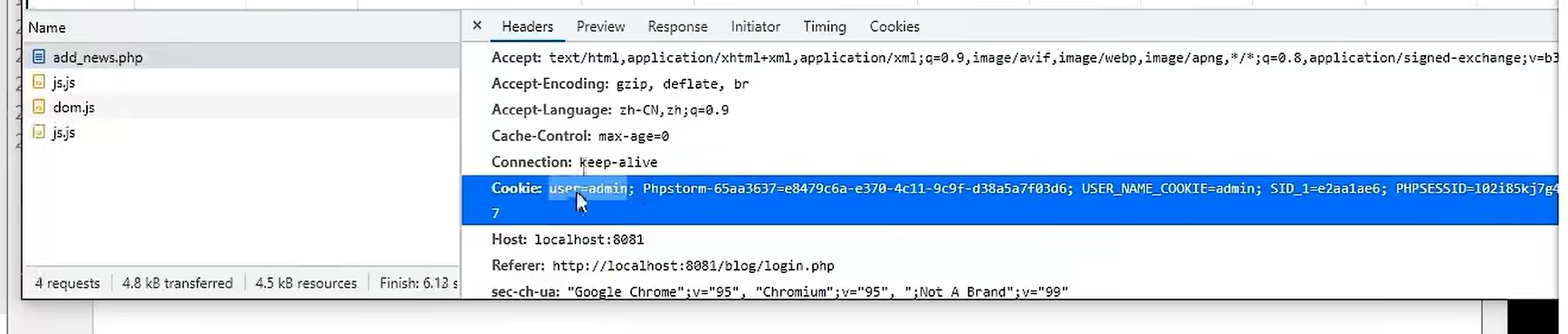

他接受的是user=多少,没有这个值,所以验证失败

当成功登录的时候,就会创建user的cookie值

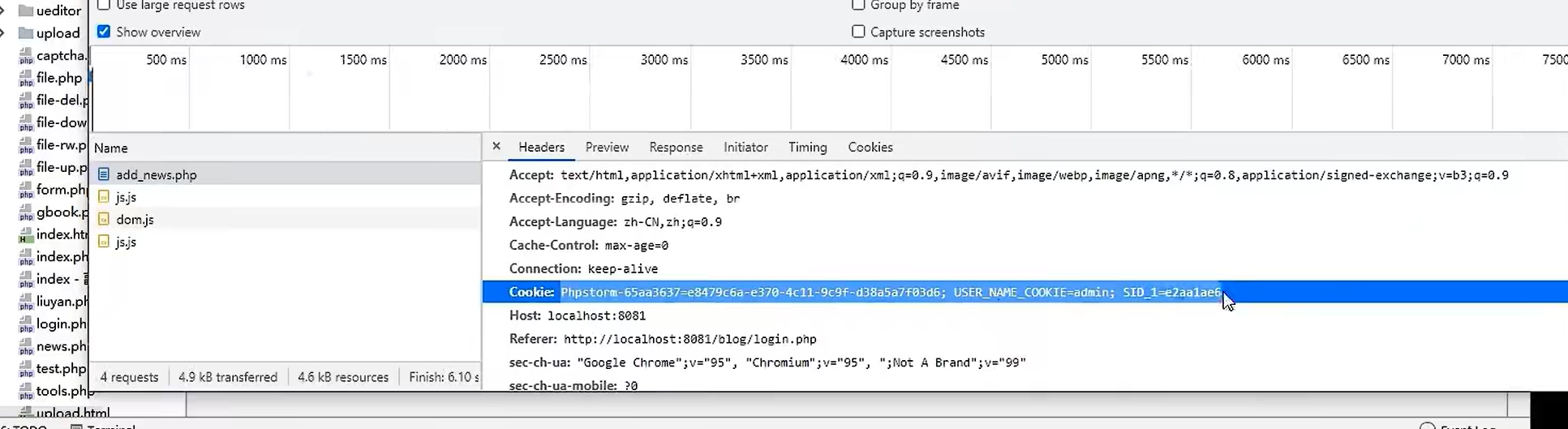

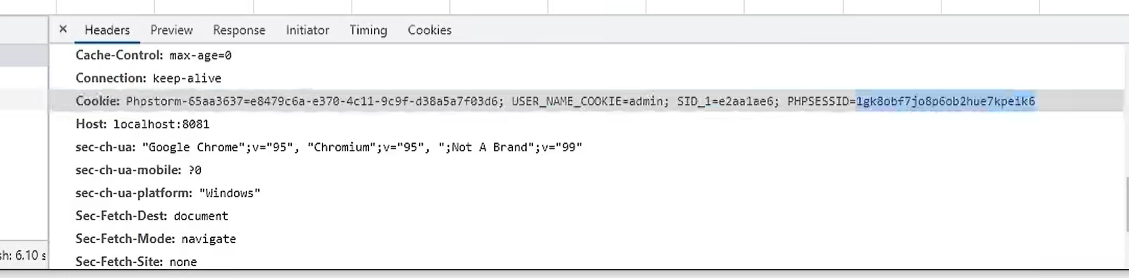

xhcms的cookie漏洞案例

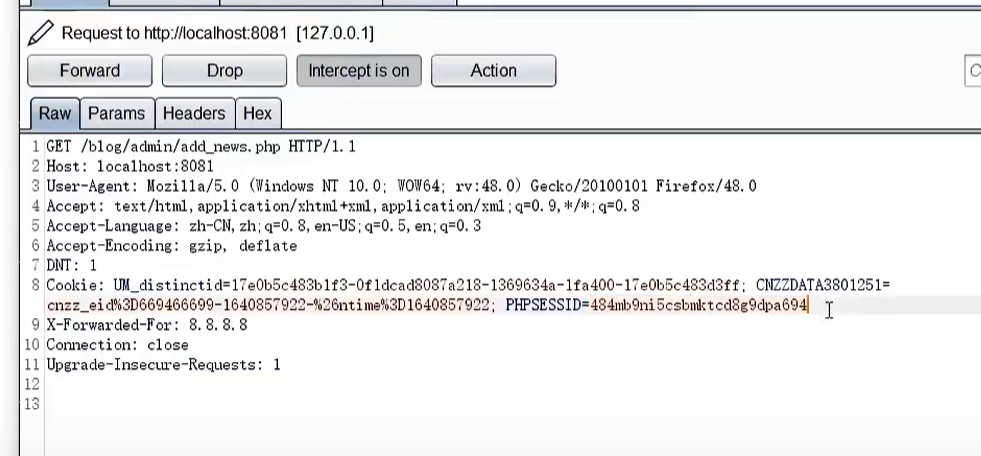

session协议测试环境

登录之后,就建立了一个会话连接,当关闭浏览器后,连接就会终止,session就会失效,所以每次登录,session就会随时修改。只有获取到服务器预设好的session值才可以进行伪造

即使看到了这个源码也是没有用的,因为服务器的session值都是会随时改变的。这时要进行会话劫持(session劫持)

当看到SESSID时,就不可能是cookie了

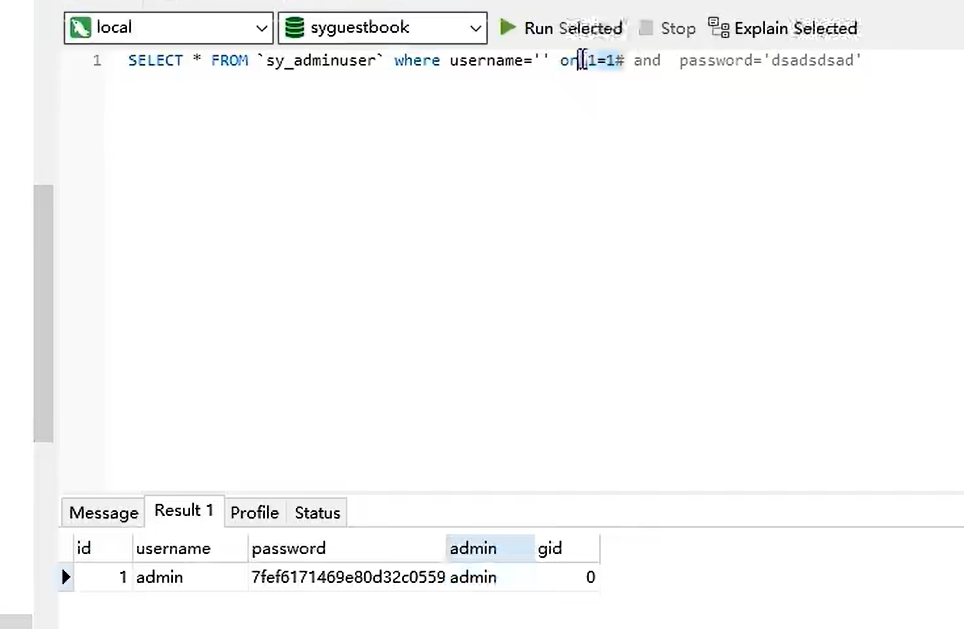

sql注入

假或真=真

通过了检测,最后的sql语句判断为真值。

验证码功能实现代码

<?php

session_start();//必须位于脚本的最顶端

$image=imagecreatetruecolor(100,30);//imagecreatetruecolor函数建一个真彩色图像

$bgcolor=imagecolorallocate($image,255,255,255);//白色背景

$textcolor=imagecolorallocate($image,0,0,255);//蓝色文本

//填充函数,xy确定坐标,color颜色执行区域填充颜色

imagefill($image,0,0,$bgcolor);

$captch_code="";//初始空值

//该循环,循环取数

for($i=0;$i<4;$i++){

$fontsize=6;

$x=($i*25)+rand(5,10);

$y=rand(5,10);//位置随机

$data='abcdefghijkmnpqrstuvwxyz3456789';

$fontcontent=substr($data,rand(0,strlen($data)-1),1);//strlen仅仅是一个计数器的工作,含数字和字母 可以理解为数组长度0到30

}

$fontcolor=imagecolorallocate($image,rand(0,100),rand(0,100),rand(0,100));//随机的rgb()值可以自己定

imagestring($image,$fontsize,$x,$y,$fontcontent,$fontcolor); //水平地画一行字符串

$captch_code.=$fontcontent;

}

$_SESSION['authcode']=$captch_code;//将变量保存再session的authcode变量中

//该循环,循环画背景干扰的点

for($m=0;$m<=600;$m++){

$x2=rand(1,99);

$y2=rand(1,99);

$pointcolor=imagecolorallocate($image,rand(0,255),rand(0,255),rand(0,255));

imagesetpixel($image,$x2,$y2,$pointcolor);// 水平地画一串像素点

}

//该循环,循环画干扰直线

for ($i=0;$i<=10;$i++){

$x1=rand(0,99);

$y1=rand(0,99);

$x2=rand(0,99);

$y2=rand(0,99);

$linecolor=imagecolorallocate($image,rand(0,255),rand(0,255),rand(0,255));

imageline($image,$x1,$y1,$x2,$y2,$linecolor);//画一条线段

}

header('content-type:image/png');

imagepng($image);

//销毁

imagedestroy($image);

?>

<?php

// session 存值并匹配用户输入值

if (isset($_REQUEST['authcode'])) {

session_start();

if (strtolower($_REQUEST['authcode'])==$_SESSION['authcode']) {//strtolower转化为小写的函数

echo"输入正确!";

# code...

}

else{

echo"输入错误!";

}

exit();

}

?>

<!DOCTYPE html>

<html lang="en">

<head>

<!-- 简单的表单提交代码 -->

<meta charset="UTF-8">

<meta name="viewport" content="width=device-width, initial-scale=1.0">

<meta http-equiv="X-UA-Compatible" content="ie=edge">

<title>简单验证码的实现</title>

</head>

<body>

<form method="post" action="./form.php">

<p>验证码图片:<img src="code.php" onClick="this.src='code.php?nocache='+Math.random()" style="cursor:hand" alt="点击换一张"/>点击图片可更换验证码</p>

<p>请输入图片中的内容:<input type="text" name="authcode" value=""/></p>

<p><input type="submit" width="20px" height=19px value="提交"></input></p>

</form>

</body>

</html>

提示账号或密码错误就可以爆破,如果显示验证码错误就不可以爆破。现在验证码都升级过了,让你去拖拉去验证,这样的安全性会更高。